A Microsoft alertou recentemente em seu blog sobre uma nova campanha de malware que está injetando anúncios silenciosamente nos resultados de pesquisa e rouba credenciais, afetando vários navegadores, incluindo Microsoft Edge, Google Chrome, Mozilla Firefox e Yandex Browser.

De acordo com a Microsoft, a campanha de malware vem distribuindo um código malicioso que modifica o navegador desde maio de 2020. Em agosto de 2020, a ameaça atingiu seu pico, onde mais de 30.000 dispositivos foram infectados pelo vírus todos os dias.

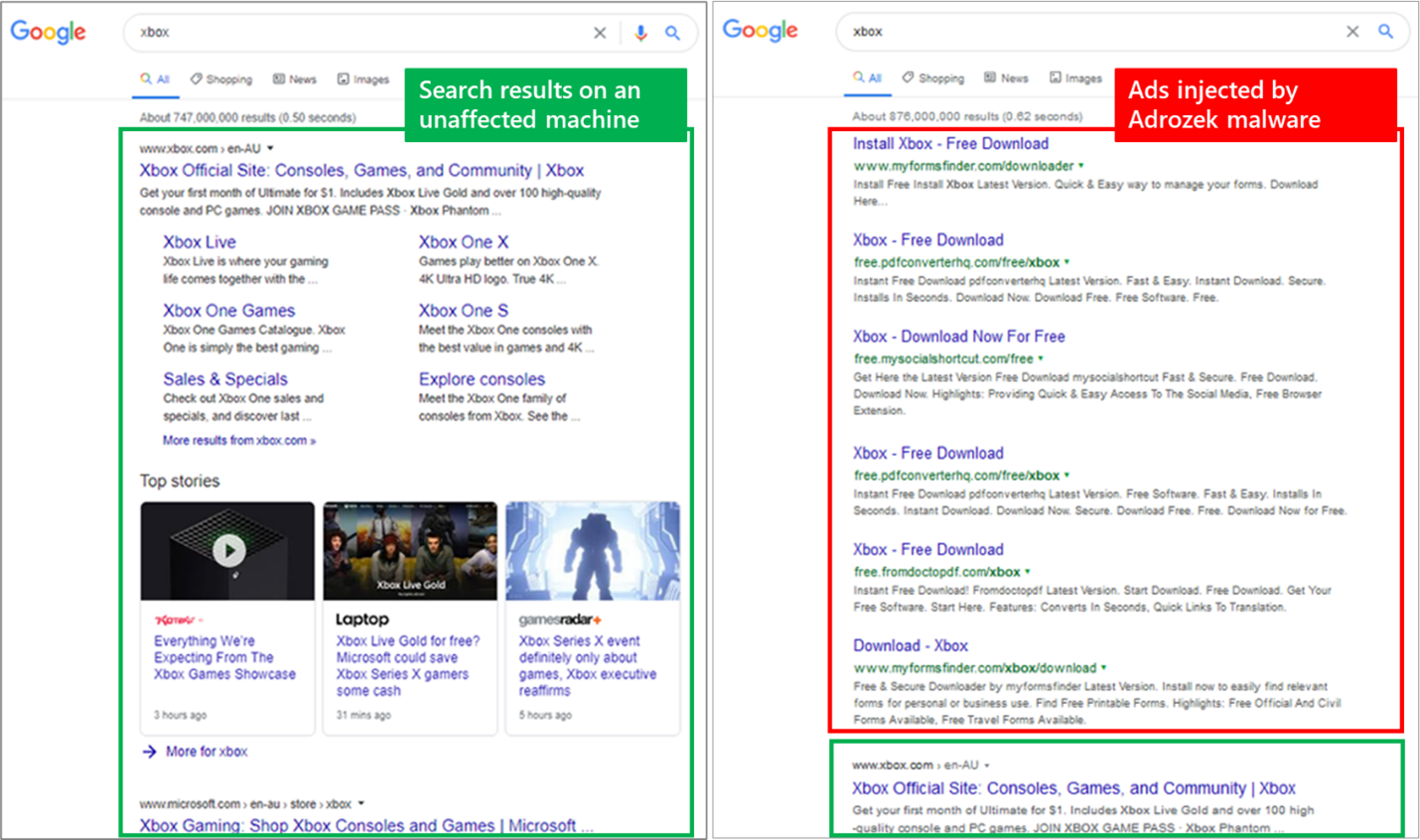

"Chamamos essa família de modificadores de navegador de Adrozek. Se não for detectado e bloqueado, Adrozek adiciona extensões de navegador, modifica uma DLL específica por navegador de destino e altera as configurações do navegador para inserir anúncios adicionais não autorizados em páginas da web, muitas vezes além de anúncios legítimos de mecanismos de pesquisa", escreveu a equipe da Microsoft.

O efeito pretendido é que os usuários, em busca de certas palavras-chave, cliquem inadvertidamente nesses anúncios inseridos pelo malware, que levam a páginas afiliadas.

Os invasores ganham por meio de programas de publicidade afiliados, que pagam pela quantidade de tráfego referido às páginas afiliadas patrocinadas.

- Leia tambem: Gigantes de IA fecham contratos de memória até o fim da década e preços podem subir ainda mais

De acordo com a equipe da Microsoft, o malware de modificação de navegador não é necessariamente novo ou tão avançado, mas o fato de que essa campanha utiliza um malware que afeta vários navegadores é uma indicação de como esse tipo de ameaça continua a ser cada vez mais sofisticado.

Além disso, o malware mantém a persistência e exibe as credenciais do site, expondo os dispositivos afetados a riscos adicionais.

O rastreamento da campanha Adrozek pela Microsoft de maio a setembro de 2020 viu 159 domínios exclusivos usados para distribuir centenas de milhares de amostras de malware exclusivas, cada uma hospedando uma média de 17.300 URLs exclusivos, que por sua vez hospedam mais de 15.300 amostras de malware polimórficas exclusivas.

De maio a setembro de 2020, a empresa de tecnologia Redmond, registrou centenas de milhares de encontros com o malware Adrozek em todo o mundo, com grande concentração na Europa, Sul da Ásia e Sudeste Asiático.

O malware Adrozek é instalado em dispositivos por meio de um download drive-by. Os invasores dependiam muito do polimorfismo, o que lhes permite produzir grandes volumes de amostras, bem como evitar a detecção.

A infraestrutura de distribuição também é muito dinâmica. Alguns dos domínios permaneceram ativos por apenas um dia, enquanto outros permaneceram ativos por mais tempo, até 120 dias.

Curiosamente, alguns dos domínios distribuíam arquivos limpos como o Process Explorer, o que provavelmente era uma tentativa dos invasores de melhorar a reputação de seus domínios e URLs e evitar proteções baseadas em rede.

A Microsoft descreveu a cadeia de ataque de Adrozek na imagem abaixo:

Na imagem podemos ver que o instalador do domínio deixa um arquivoexe com um nome de arquivo aleatório na pasta% temp%.

Esse arquivo elimina a carga útil principal na pasta Arquivos de programas usando um nome de arquivo que o faz parecer um software legítimo relacionado a áudio. O malware usa vários nomes como Audiolava.exe, QuickAudio.exe e converter.exe.

Depois de instalado, o Adrozek faz várias alterações nas configurações e componentes do navegador, incluindo a página inicial padrão, adiciona novas extensões, altera os arquivos DLL, o mecanismo de pesquisa padrão.

Atualiza a programação, as configurações de permissões e muito mais recursos do navegador para permitir o malware injetar anúncios nas páginas de resultados do mecanismo de pesquisa.

A ameaça é ainda mais grave no Mozilla Firefox, o malware Adrozek rouba as credenciais do usuário registradas pelo navegador e enviam aos servidores do invasor.

- Leia tambem: Como saber se o seu PC é compatível Windows 11

"Enquanto muitos dos domínios hospedavam dezenas de milhares de URLs, alguns tinham mais de 100.000 URLs exclusivos, com um hospedando quase 250.000. Essa infraestrutura enorme reflete o quão determinados os invasores estão em manter esta campanha operacional", acrescentou a Microsoft.

A Microsoft aconselha os usuários que encontrarem esse malware em seus dispositivos a reinstalar seus navegadores. Além disso, também acrescentou que os usuários devem se educar sobre como evitar infecções por malware e os riscos de baixar e instalar software de fontes não confiáveis e clicar em anúncios ou links em sites suspeitos.

Como medida de precaução, os usuários devem garantir que seus softwares de segurança e sistemas operacionais estejam atualizados.

Quanto às empresas, elas devem procurar reduzir o alcance do ataque implementando o controle de aplicativos para impor o uso apenas de aplicativos e serviços autorizados.

Fonte: Microsoft